Si te hackean el teléfono, el malware que los hackers hayan dejado en tu teléfono puede utilizar tu correo electrónico, servicios de mensajería instantánea y mensajes de texto para propagarse a tus contactos. Suelen enviar mensajes en tu nombre y adjuntar un enlace o un archivo que infectaría otros dispositivos.El hackeo telefónico suele producirse después de que el objetivo o la víctima realicen algún tipo de acción, como hacer clic en un enlace infectado. A menudo, los hackers telefónicos embaucan a los usuarios mediante una combinación de técnicas de ingeniería social, engaños técnicos y la explotación de vulnerabilidades de seguridad.

¿Qué puede ver un hacker en mi celular?

Si te hackean el teléfono, el malware que los hackers hayan dejado en tu teléfono puede utilizar tu correo electrónico, servicios de mensajería instantánea y mensajes de texto para propagarse a tus contactos. Suelen enviar mensajes en tu nombre y adjuntar un enlace o un archivo que infectaría otros dispositivos.

¿Cómo saber si me han hackeado el celular?

Por ejemplo apps, iconos, llamadas telefónicas… Tu teléfono funciona muy lento y la batería le dura muy poco. Aumenta tu consumo de datos sin que tú estés haciendo nada diferente. Tu teléfono se comporta de forma extraña, hay apps que se cierran de pronto, otras que desaparecen, etc.

¿Qué es lo que hacen exactamente los hackers?

Cuando decimos hacker o pirata cibernético, nos referimos a una persona que tiene conocimientos profundos de programas de cómputo, redes y datos informáticos complejos, y es capaz de entrar de forma deliberada y sin autorización a nuestros sistemas.

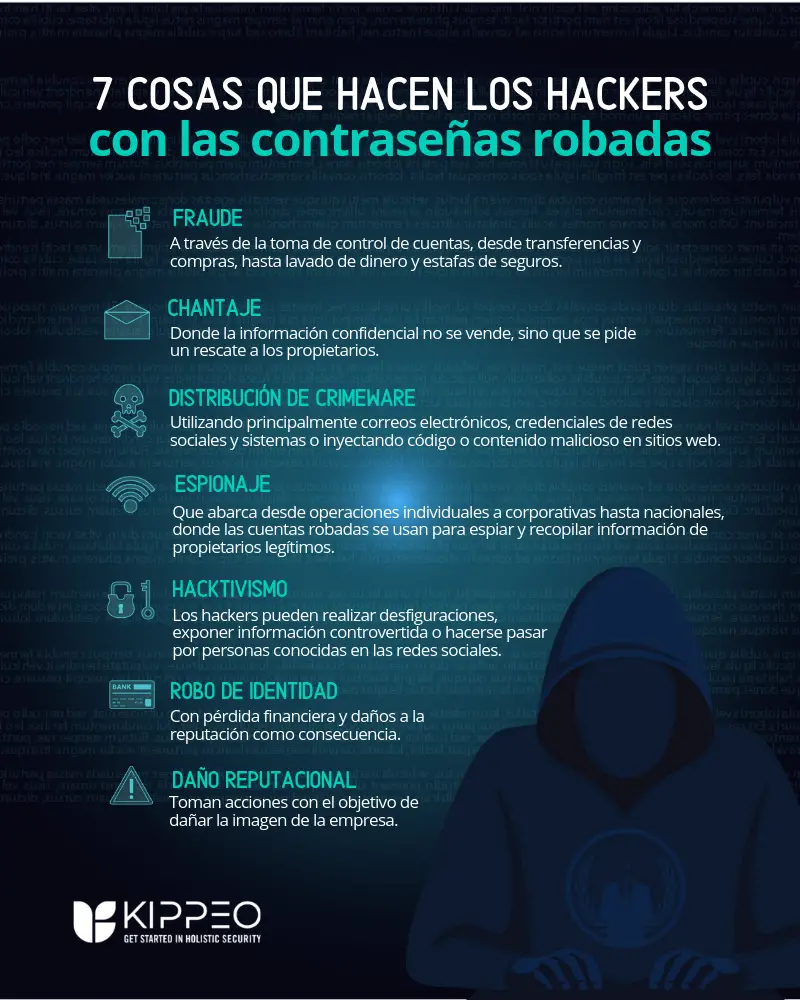

¿Qué cosas malas hacen los hackers?

Estos hackers acceden a sistemas o redes no autorizadas con el fin de infringir daños, obtener acceso a información financiera, datos personales, contraseñas e introducir virus.

¿Qué te puede robar un hacker?

En sus dispositivos, las víctimas pueden guardar no solo información personal, sino también datos confidenciales de la empresa en la que trabaja o imágenes comprometidas, por ejemplo. Los piratas informáticos pueden usar esta información para exigir un rescate, exponerla o venderla a terceros.

¿Qué sale cuando te hackearon el WhatsApp?

Una señal inequívoca de posible hackeo es recibir un SMS de inicio de sesión aun cuando no lo hiciste. El método de autenticación de WhatsApp no requiere contraseñas, pues apela directamente al número de teléfono como prueba de identidad.

¿Cuál es el código para saber si el teléfono está intervenido?

Ruido en la línea Otra manera de saber si el celular ha sido intervenido, y en ese caso, eliminar toda posibilidad, es por medio de ciertos códigos que marcas directamente como una llamada y te dicen el estatus en pantalla, funcionan tanto para Android como para iPhone: ##002#.

¿Cómo atacan los hackers?

De igual forma, los hackers pueden rastrear su ubicación, hacer que su teléfono envíe mensajes a sitios web reconocidos o incluso propagar su ataque a sus contactos mediante mensajes que incluyan un enlace malicioso, ya que harán clic en el enlace porque aparentemente procede de usted.

¿Qué es lo que saben los hackers?

Un hacker requiere conocimientos criptográficos más allá de la simple utilización de los mismos, conocer cómo encriptar y desencriptar archivos es uno de los elementos más importantes para mantener segura la información de la empresa.

¿Qué puede hacer una persona con tu número de teléfono?

Su teléfono celular contiene parte de su información personal más sensible. Cosas como sus contraseñas y números de cuenta, emails, mensajes de texto, fotos y videos. Si su teléfono termina en malas manos, alguien podría robar su identidad, comprar cosas con su dinero o piratear sus cuentas de email o redes sociales.

¿Qué tipo de hacker es más peligroso?

¿Qué hacker es más peligroso?

¿Qué sale cuando te hackearon el WhatsApp?

Una señal inequívoca de posible hackeo es recibir un SMS de inicio de sesión aun cuando no lo hiciste. El método de autenticación de WhatsApp no requiere contraseñas, pues apela directamente al número de teléfono como prueba de identidad.

¿Que te pueden hackear con tu número de teléfono?

¿Puede alguien hackear mi celular con mi número? En las palabras más simples: NO. Casi todos los hackers expertos legitimo te dirán que no hay manera de hackear un celular con solo el uso de un número telefónico.

¿Qué pasa si alguien tiene mis datos personales?

Si alguien se hace pasar por usted y usa sus datos personales, al suplantar su identidad ese individuo solo puede tener la intención de cometer delitos ya sea contra usted mismo, adquiriendo productos, servicios o créditos a su nombre, o contra otras personas, como hurtos, estafas e incluso otros de mayor gravedad.

¿Que utilizan los hackers para robar contraseñas?

Ataques Phishing Sin duda uno de los métodos más utilizados para robar contraseñas es el Phishing. Como sabemos este tipo de ataque busca robar las credenciales al hacerse pasar por una plataforma o servicio legítimo.

¿Qué pasa si te roban tus datos personales?

Si robaron tus identificaciones, acude al Ministerio Público e informa a las instituciones a las que pertenecen tus documentos para que las cancelen y reexpidan una nueva, por ejemplo: INE, IMSS, ISSSTE, etc.

¿Qué pasa si pongo ## 002 en mi celular?

Qué es y para qué sirve el código ##002# Normalmente son universales, y puedes utilizarlos tanto en Android como en un iPhone. Este código sirve para desactivar absolutamente todos los desvíos de llamada de tu móvil, los hayas activado tú o no.

¿Qué hace el código *# 21?

*#21#: con una función muy similar al anterior, este código permite saber si los datos, llamadas y mensajes están siendo desviados. Pero además, este código muestra una pantalla que nos confirma si se está produciendo un desvío indebido.

¿Qué pasa si marco * 785?

En WhatsApp puedes leer todas las conversaciones de tu pareja, “solo tienes que marcar *785# el número de su celular* # y listo”.

¿Dónde viven los hackers?

¿Alguna vez habías escuchado hablar de la ciudad de los hackers? La ciudad de la que te hablamos se llama Râmnicu Vâlcea, pero es mejor conocida como Hackerville, esto por las actividades lucrativas de sus habitantes.

¿Qué tipo de información principalmente roban usando phishing?

Phishing es el delito de engañar a las personas para que compartan información confidencial como contraseñas y números de tarjetas de crédito.

¿Qué tipo de tecnologia usan los hackers?

Los hackers están utilizando la inteligencia artificial para burlar los sistemas de ciberseguridad. A medida que la inteligencia artificial avanza en cuanto a versatilidad y sofisticación, los piratas informáticos ya la van utilizando para eludir las defensas de la ciberseguridad.

¿Cómo se visten los hackers?

¿Siguen siendo los ‘hackers’ del siglo XXI como aquellos? Según el texto, su imagen externa es “casual”: visten camisetas, tejanos, zapatillas de deporte, “con una alta incidencia de lemas intelectuales, humorísticos o iconos de su cultura en las camisetas”.

¿Quién es el hacker más famoso del mundo?

Para muchos Kevin Mitnick, estadounidense, es el hacker más famoso e importante de la historia, por lo que no podía faltar en nuestra lista. También se le conoce como Cóndor y comenzó en la década de los 80. Como ocurre con muchos otros, empezó muy joven a interesarse por los temas informáticos.

¿Por qué los hackers se conectan a mi teléfono móvil?

Cuando los hackers se conectan a su Bluetooth, tienen acceso a toda la información disponible y a su conexión a Internet, pero los datos deben descargarse mientras el teléfono móvil está cerca. Como ve, los hackers tienen muchas formas de infiltrarse en su teléfono y robarle su información personal.

¿Cuál es la amenaza de que los hackers se hagan con el control de nuestros teléfonos?

La amenaza de que los hackers se hagan con el control de nuestros teléfonos se ha convertido en un miedo compartido y fundamentado. La cruda realidad es que ahora cualquier teléfono puede sufrir un ataque.

¿Por qué los hackers roban nuestros teléfonos?

Esto hace de nuestros teléfonos un botín atractivo para los hackers, que buscan acceso a esa cuentas para robarnos dinero e información sensible, como pasaportes, documentos confidenciales o declaraciones de impuestos.

¿Qué hace un hacker?

Un hacker no es más que una persona que ve un problema que hay que resolver y que crea una solución única que luego comparte libremente con el resto de su comunidad. De hecho, lo que los verdaderos hackers hacen no tiene nada que ver con explotar la tecnología para dañar personas y empresas.