El hackeo consiste en poner en riesgo sistemas informáticos, cuentas personales, redes de ordenadores o dispositivos digitales.El hackeo consiste en poner en riesgo sistemas informáticos, cuentas personales, redes de ordenadores o dispositivos digitales. Pero no es necesariamente una actividad malintencionada: no hay nada intrínsecamente delictivo en la definición oficial de hackeo.

¿Como los hackers roban cuentas?

Los delincuentes utilizan credenciales de inicio de sesión para entrar en las cuentas con detalles de pago, como cuentas de compras. A esto se le llama usurpación de cuentas y, a menudo, acaba en robo de identidad. Usted perderá acceso a su cuenta si el hacker le cambia la contraseña.

¿Qué te hace un hacker?

Los hackers son personas expertas que poseen conocimientos informáticos avanzados para acceder a un determinado sistema o dispositivo y realizar modificaciones desde adentro, principalmente destinadas a la seguridad informática y al desarrollo de técnicas para su mejora.

¿Que te pueden robar los hackers?

Sin embargo, la mayoría de los ciberdelincuentes buscan un beneficio económico, y los datos robados pueden contener información crucial. Desde credenciales hasta tarjetas de crédito y números de la seguridad social, hoy en día todo se almacena en la nube.

¿Cómo saber si alguien está usando mis datos personales?

Estas son algunas maneras de saber que alguien está usando su información: Ve retiros inexplicables de su cuenta bancaria. Encuentra cargos con tarjeta de crédito que no hizo. El Servicio de Impuestos Internos dice que alguien usó su número de Seguro Social para obtener un reembolso de impuestos o conseguir un empleo.

¿Cómo proteger tu número de teléfono?

Haz copias de seguridad Hacer copias de seguridad permite proteger tu información y evitar que, por un error, dejemos de tenerla a nuestra disposición . En un dispositivo Android, se puede activar entrando en ‘Ajustes’>’Google’>’Hacer copia de seguridad’>’Crear una copia de seguridad’.

¿Cuánto me cobran por hackear WhatsApp?

Una investigación realizada por AM, reveló que en algunas páginas de internet, grupos cibercriminales ofrecen hackear cuentas de WhatsApp, Instagram, Facebook y hasta TikTok por 452.47 pesos mexicanos. Por un mapeo del sitio web, detallaron que el acceso a estas páginas “se realiza con navegadores comunes de internet”.

¿Qué tipo de hacker representa el mayor riesgo para su red?

Así, un hacker de sombrero negro es una persona que intenta obtener una entrada no autorizada en un sistema o red para explotarlos por razones maliciosas. El hacker de sombrero negro o Blackhat no tiene ningún permiso o autoridad para llevar a cabo sus objetivos.

¿Qué hacen los hackers buenos?

Los hackers de sombrero blanco (a veces llamados “hackers éticos” o “hackers buenos”) son la antítesis de los de sombrero negro. Cuando se introducen en un sistema o en una red informática, lo hacen meramente para identificar sus puntos vulnerables y poder recomendar modos de subsanar esas falencias.

¿Qué pasa si roban datos personales?

Si robaron tus identificaciones, acude al Ministerio Público e informa a las instituciones a las que pertenecen tus documentos para que las cancelen y reexpidan una nueva, por ejemplo: INE, IMSS, ISSSTE, etc.

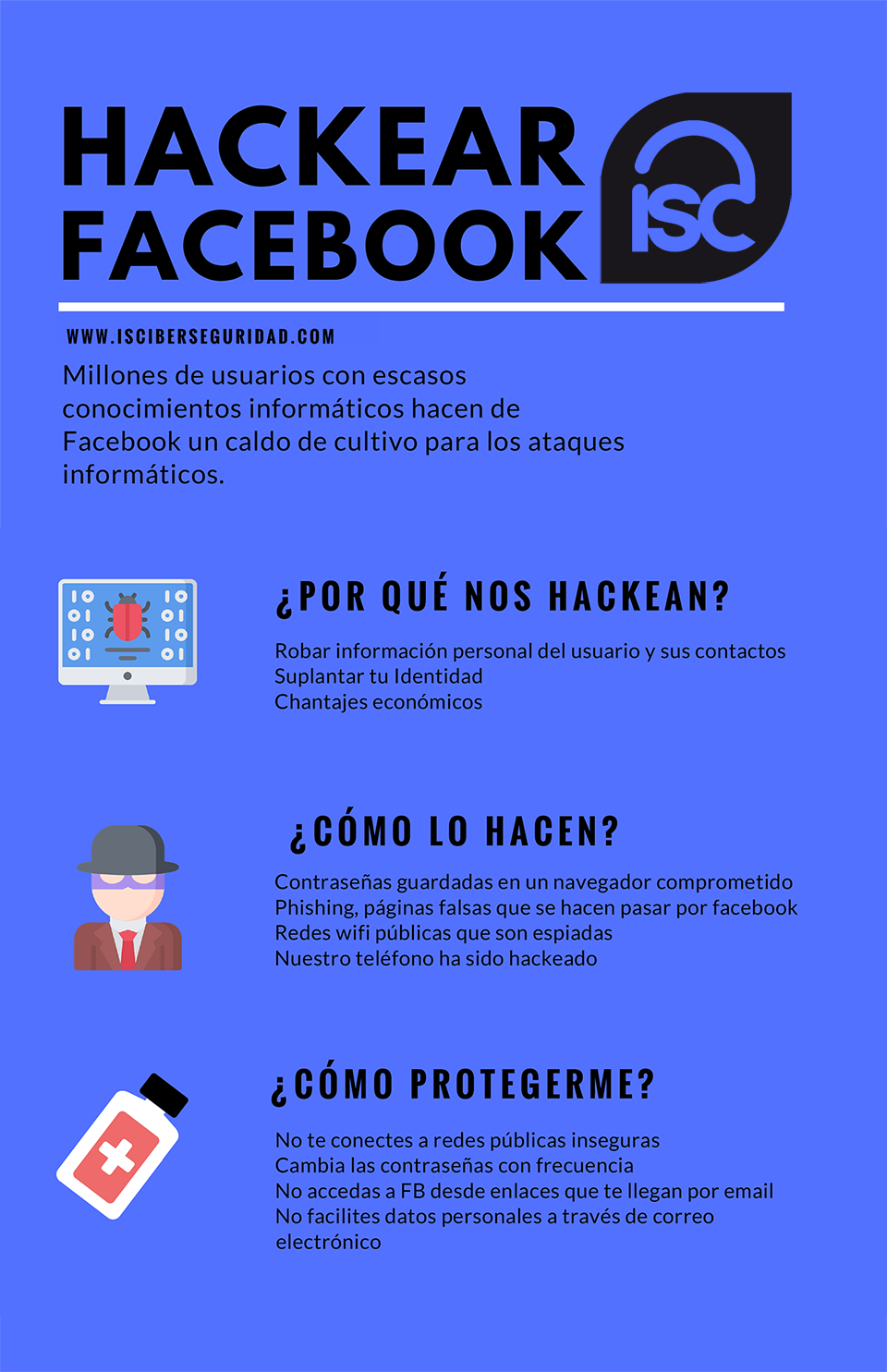

¿Por qué se roban las cuentas de Facebook?

Se hackea una cuenta en las redes sociales o un correo electrónico para: Robar la identidad de la persona hackeada, es decir, para hacerse pasar por ella. Para dañar la reputación de la persona hackeada, por ejemplo, haciendo posteos con contenido violento o sexual que la persona hackeada no quiere subir a las redes.

¿Cómo me pueden robar dinero de mi cuenta bancaria?

Robos de identidad y transferencias electrónicas Si los criminales obtienen sus datos de tarjetas de débito o crédito o información privada financiera como números de cuenta, contraseñas o el número de su identificación personal, pueden robarle dinero de su cuenta bancaria o hacer cambios a sus tarjetas de crédito.

¿Qué métodos son los más efectivos para robar credenciales?

Phishing. El phishing se ha convertido en una de los métodos más utilizados por los hackers para robar contraseñas y nombres de usuarios. Se basa en engañar a la víctima y que rellene un formulario falso donde tenga que iniciar sesión y se utiliza sobre todo para obtener datos bancarios.

¿Como los hackers roban cuentas?

Los delincuentes utilizan credenciales de inicio de sesión para entrar en las cuentas con detalles de pago, como cuentas de compras. A esto se le llama usurpación de cuentas y, a menudo, acaba en robo de identidad. Usted perderá acceso a su cuenta si el hacker le cambia la contraseña.

¿Qué pueden hacer con tu nombre y fecha de nacimiento?

El nombre, la dirección y la fecha de nacimiento proporcionan información suficiente para crear otro “tú”. Si expones públicamente mucha información sobre tu persona, facilitas el trabajo a los ladrones de identidad.

¿Qué datos te piden para estafar?

datos personales. nombre de las personas de tu grupo familiar. datos financieros como números de tarjetas de crédito, obra social, CUIT o CUIL. información que puede ser usada para el ciberdelito.

¿Cómo saber si han solicitado un crédito a mi nombre?

En línea. Revisa tu buró de crédito, da clic en el siguiente enlace https://www.burodecredito.com.mx/ para ir al sitio oficial.

¿Cómo saber si tengo una aplicación espía?

Otra cosa que te dejará detectar si te han instalado una aplicación espía en tu móvil es comprobar la configuración de permisos de tu móvil. En la configuración de tu dispositivo puedes ver qué aplicaciones tienen acceso a leer el texto de tu pantalla, tu localización o a tus mensajes.

¿Cuál es la mejor app para proteger mi celular?

Lookout. Lookout es una de las mejores aplicaciones que cubre múltiples funciones de seguridad, entre ellas protege el dispositivo anti spyware y malware. También avisa al usuario de posibles suplantaciones de identidad, comprueba la seguridad de las redes WiFi y analiza vulnerabilidades.

¿Qué pasa si me llega una notificación de que mi iphone fue hackeado?

Si recibes un correo electrónico sospechoso que parece ser de Apple, reenvíalo a reportphishing@apple.com. Para denunciar un mensaje de texto SMS sospechoso que parece ser de Apple, haz una captura de pantalla del mensaje y envíala a reportphishing@apple.com.

¿Cómo saber si alguien te controla en el WhatsApp?

Ante la duda, lo mejor es cerrar la sesión. Iniciar una nueva sesión con WhatsApp Web es increíblemente fácil, de ahí que la solución más fácil ante cualquier duda sea la de cerrar la sesión que te esté haciendo sospechar. Para eso, simplemente pulsa sobre la sesión sospechosa para iniciar el proceso.

¿Cómo saber con quién habla tu pareja en su celular espía su WhatsApp Facebook y mucho más?

¿Cómo saber con quién chatea tu pareja? Google Play lanzó una aplicación a la que podría suscribirte: se trata de Whats Detective. Esta aplicación móvil te permitirá conocer la información que buscas de forma más o menos precisa.

¿Cuánto me cuesta hackear una cuenta de Facebook?

¿Cuáles son los tres tipos de hackers?

¿Qué tipos de Hackers existen? La clasificación general está compuesta por tres tipos: Black Hat, Grey Hat y White Hat pero con el paso de los años ha ido diversificando los tipos hasta formar una larga lista, los principales serían: Black Hat o también llamados Ciberdelincuentes.

¿Qué hacen los hackers en Facebook?

Los hackers pueden obtener tu nombre de usuario y contraseña de Facebook (así como la información personal de tu perfil) creando sitios de phishing falsos disfrazados como páginas de inicio de sesión con la marca de Facebook.

¿Dónde puede trabajar un hacker?

Pueden encontrar empleo como miembros fijos del equipo en una empresa cuyos productos, servicios o sistemas dependen de la infraestructura online. Incluso es posible formar parte de una compañía de auditorías para analizar negocios externos o hasta ser un consultor independiente que maneja su propio emprendimiento.

¿Qué es un hackeo financiero?

Si un hacker se hace con sus credenciales de usuario, o incluso con pequeños datos personales, puede intentar romper su contraseña o atraparlo en un ataque de phishing. En cualquier caso, el objetivo final es convertir el dinero de la víctima en el del hacker. Las fugas de datos son un ejemplo frecuente de hackeo con motivos financieros.

¿Qué es el hackeo de seguridad?

Cuando los hackers quebrantan una red o un sistema informáticos, se llama hackeo de seguridad. Y, a pesar de que los medios de comunicación normalmente describen a los hackers como ciberdelincuentes que viven de robar datos y provocar todo tipo de caos digital, el término adecuado para ese tipo de hackeo ilegal es crackeo.

¿Qué es el hackeo?

El hackeo consiste en poner en riesgo sistemas informáticos, cuentas personales, redes de ordenadores o dispositivos digitales. Pero no es necesariamente una actividad malintencionada: no hay nada intrínsecamente delictivo en la definición oficial de hackeo.

¿Cuáles son los fines del hackeo?

Y, aunque el hackeo no siempre tiene fines maliciosos, actualmente la mayoría de las referencias tanto al hackeo como a los hackers, se caracterizan como actividad ilegal por parte de los ciberdelincuentes. Muchas veces uno de los motivos principales es la obtención de beneficio económico, espionaje, e incluso sólo por la “diversión” del desafío.